El siguiente reto de la CyberCamp 2018 que resolveremos es un reto de criptografía de nivel medio. Este reto es el número 9.

Aquí teneis un enlace para poder descargaros los retos y probarlo vosotros mismos: RetosCyberCamp2018.zip

Enunciado

Se ha incautado un equipo perteneciente al miembro de una APT, tras un profundo análisis forense no se han podido obtener evidencias que hayan sido eliminadas o cifradas, en el contenido más significativo del delincuente se ha recuperado un video que sospechan que pueda contener algún tipo de prueba delictiva. (La flag es sensible a mayus/minus)

Fichero: MonkeyIsland.avi

Solución

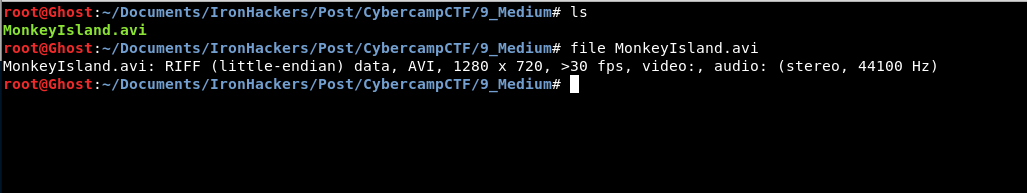

El archivo que tenemos para la resolución de este reto es un archivo AVI.

Este archivo no parece tener nada extraño pero al ejecutar strings sobre el vemos que aparece la cadena bandera64.txt por lo que parece que hay un archivo embebido.

A través de la herramienta binwalk extraemos el archivo embebido que se guardará en la nueva carpeta que se creará automaticamente. Ahora habremos obtenido el fichero bandera64.txt

A través de la herramienta binwalk extraemos el archivo embebido que se guardará en la nueva carpeta que se creará automaticamente. Ahora habremos obtenido el fichero bandera64.txt

Una vez tenemos el nuevo fichero podemos comprobar que esta codificado en base64 por lo que al decodificarlo vemos que tenemos ahora un archivo zip

Nuestro siguiente paso será acceder al contenido del zip aunque el reto no será tan facil ya que nos encontraremos que tiene contraseña.

Esta claro que tendremos que realizar fuerza bruta sobre este comprimido y despues de muchas pruebas acertamos con el diccionario correcto el cual era password.lst incluido en la distribución Kali Linux en la ruta /usr/share/metasploit/password.lst sacando la simple contraseña que es grog.

Gracias a este avance conseguimos obtener el archivo bandera.png, como podemos ver es una imagen con un aspecto raro pero que nos recuerda al moderno lenguaje de programación piet.

Como podemos ver se parece mucho a las fotografias que se exponen en esta página. Esta página es un programa que interpreta las imagenes de piet y saca el resultado.

El resultado final después de ejecutar esta foto a través del interprete npiet es THESevenSamurai

References: https://es.wikipedia.org/wiki/Piet_(lenguaje_de_programaci%C3%B3n)

Español

Español

Leave a Reply